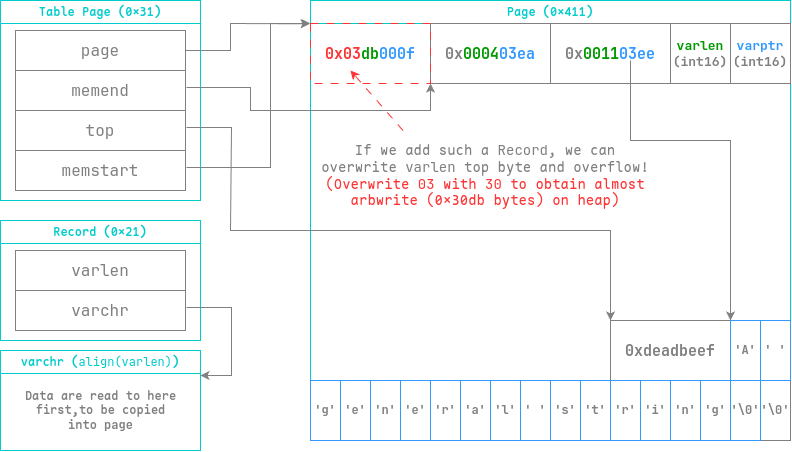

利用page存放record方式的漏洞实现堆上任意读写,泄露heap和libc地址,最终通过控制堆块和伪造文件结构打House of Apple 2获取flag。

-

在硬盘之间迁移 Arch Linux

为了腾出一块硬盘用来装在香橙派上,也为了获得更好的数据安全性,我购买了一块致态,并迁移了我的系统。虽然当时我的确是看的wiki安装的系统,但是过了一年半载后,我发现自己已经忘得差不多了。在重读wiki,迁移了系统后,我又发现grub有些“不安全”,却不曾想为了让grub“安全”有些麻烦...在帮同学装ArchLinux的时候,又遇到了新的麻烦...

-

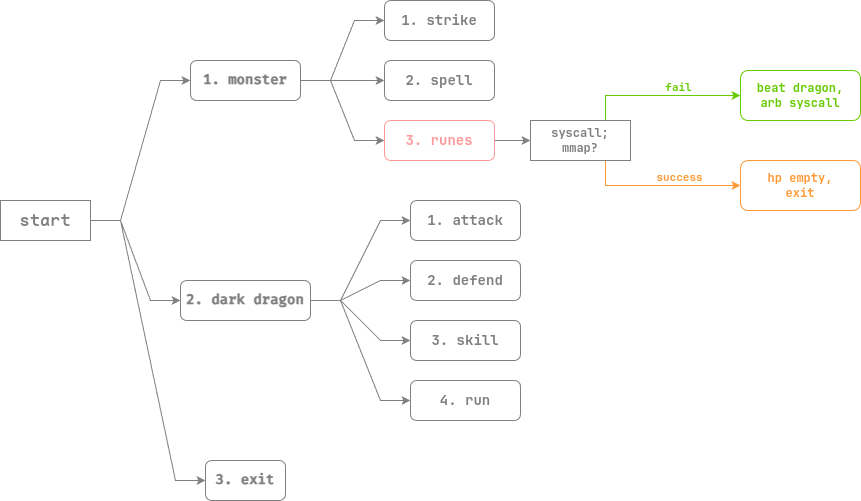

第三届阿里云CTF - runes

通过利用

prctl的PR_SET_MDWE系统调用,禁止mmap分配可执行内存来击败恶龙,并通过brk和execve获取shell。 -

第七届浙江省大学生网络与信息安全竞赛 决赛 - reverse_stack

利用正向增长栈泄露 libc_base 和 mmap_base,覆盖

fs:[0x30]绕过PTR_MANGLE,伪造__call_tls_dtors的 destructor 为 mangledsystem("/bin/sh")实现退出时 getshell。 -

第七届浙江省大学生网络与信息安全竞赛 决赛 - printFFF

利用格式化字符串漏洞通过

%hn将0x5000写入exit@GOT劫持到 bss 上的 21 字节 shellcode,从而 get shell。 -

第七届浙江省大学生网络与信息安全竞赛 决赛 - ezPwn

利用

edit未校验 idx 越界访问datas[-20]篡改stdout结构体,伪造_flags = 0xfbad1800与_IO_write_base/_ptr指向 bss 中已读入的 flag,触发流刷新泄露 flag。 -

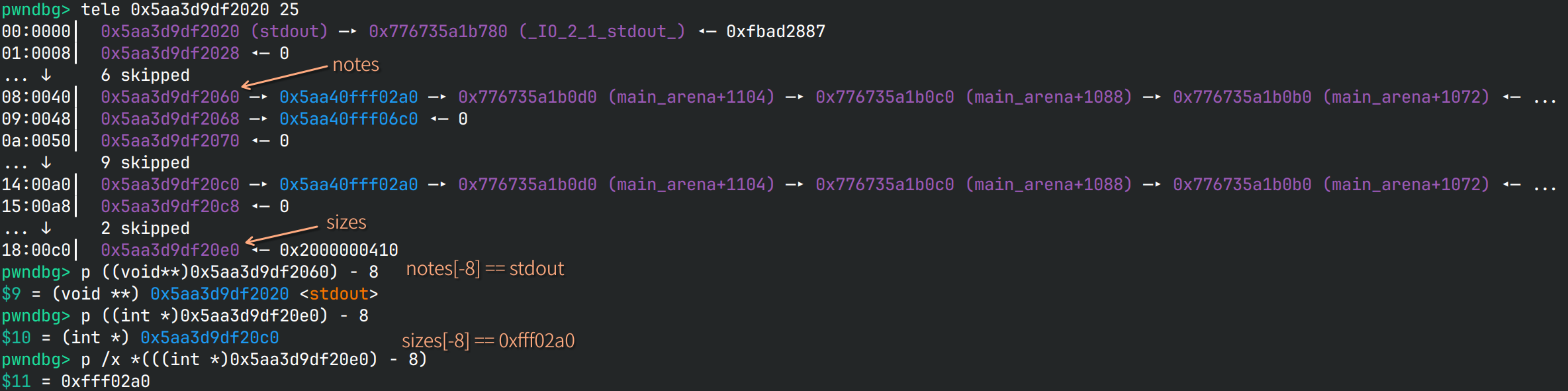

第七届浙江省大学生网络与信息安全竞赛 初赛 - apple

利用 unsorted bin 泄露 libc_base,借助

idx < 0覆盖stdout并结合 House of Apple 2 构造 FSOP,退出时调用system("sh;")拿shell。 -

第七届浙江省大学生网络与信息安全竞赛 初赛 - shellcode

利用

call泄露 pie_base 并借main已设置 rdx/rsi/rdi 绕过 10 字节与 syscall 过滤限制,构造二段 shellcode 复用 read 写入完整 execve 获取 shell。 -

强网杯 2024 初赛 - expect_number

通过修改

vtable指向含栈溢出的favorite函数,利用异常处理机制劫持控制流至后门函数,成功 get shell。 -

没有应答的IPv6长连接

开启tproxy后,直连的网站偶尔要等待1分钟才能建立连接,否则就是响应超时,反倒是代理一直都能直接连接。 然而,关闭tproxy后,反而一点问题都没有了,直连几乎没有延迟。在加入了archlinuxcn群组后, 我和群友一起排除干扰项,排除了*ray、dns后,真正的根源是...